Sự bùng phát của mã độc tống tiền WannaCry (Wanna Cpryt0r) có thể gọi là một cuộc tấn công mạng đòi tiền chuộc với quy mô lớn nhất lịch sử, nhắm vào hơn 100 quốc gia trên toàn thế giới, trong đó có cả Việt Nam. Vậy người dùng Kaspersky có được bảo vệ an toàn khỏi WannaCry?

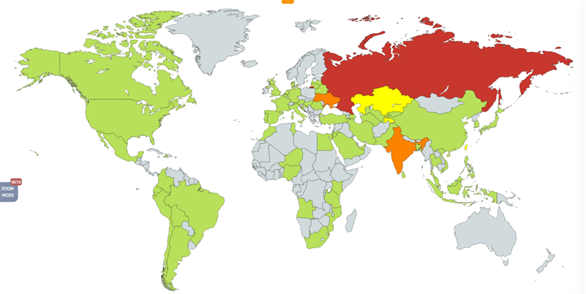

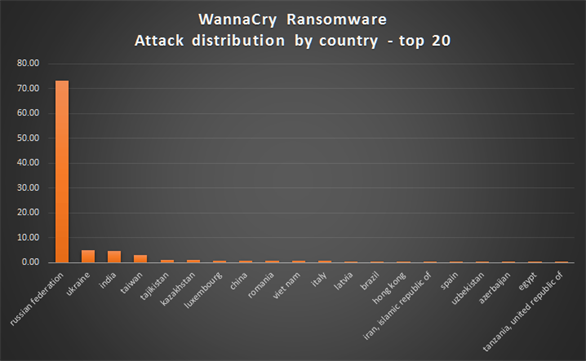

Theo Kaspersky Lab, vào ngày 12 tháng 05, một đợt tấn công bắt cóc dữ liệu rộng rãi nhằm vào nhiều tổ chức trên thế giới đã xảy ra. Kaspersky Lab đã phân tích dữ liệu và xác nhận rằng các hệ thống bảo mật của chúng tôi đã phát hiện ít nhất 45.000 cuộc tấn công tại 74 quốc gia, phần lớn xảy ra tại Nga.

Mã độc tống tiền lây nhiễm vào máy tính của nạn nhân bằng cách khai thác lỗ hổng của Microsoft Windows được mô tả và vá lỗi tại Microsoft Security Bulletin MS17-010. Việc khai thác sử dụng “Eternal Blue” đã được công bố trong Shadowbrokers dump vào ngày 14 tháng 04 vừa qua.

Trước khi các thông tin gây chấn động về mã độc này được báo chí đề cập thì các sản phẩm của Kaspersky Lab đã phát hiện và ngăn chặn thành công một số lượng lớn các cuộc tấn công ransomware trên khắp thế giới. Trong các cuộc tấn công này, dữ liệu được mã hóa với phần mở rộng “.WCRY” được thêm vào tên tập tin.

May mắn là các giải pháp bảo mật của Kaspersky Lab đã phát hiện được các mã độc tống tiền liên quan đến WannaCry, có thể bảo vệ người dùng cá nhân và doanh nghiệp an toàn trước nguy cơ bùng phát dữ dội của mã độc này.

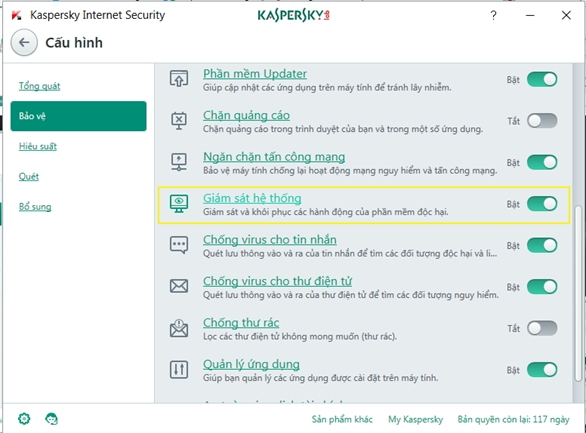

Tính năng Giám sát hệ thống (System Watcher) được tích hợp trong giải pháp bảo mật Kaspersky Internet Security dành cho người dùng cá nhân và Kaspersky Security for Business dành cho người dùng doanh nghiệp là một lá chắn then chốt để bảo vệ người dùng khỏi sự tấn công của mã độc nguy hiểm WannaCry. Khả năng phục hồi trạng thái ban đầu khi phát hiện những thay đổi được thực thi bởi phần mềm tống tiền của System Watcher sẽ kịp thời ngăn chặn và phục hồi máy tính người dùng nếu lỡ như một mẫu độc hại vượt qua được các rào cản phòng thủ khác trước đó.

Ngoài ra, công nghệ Intrusion Detection có trong các giải pháp của Kaspersky Lab có thể chặn đứng sự lây nhiễm của WannaCry từ cấp độ mạng.

Tên các phát hiện của hãng bảo mật Kaspersky Lab liên quan đến WannaCry gồm:

Trojan-Ransom.Win32.Scatter.uf;

Trojan-Ransom.Win32.Scatter.tr;

Trojan-Ransom.Win32.Fury.fr;

Trojan-Ransom.Win32.Gen.djd;

Trojan-Ransom.Win32.Wanna.b;

Trojan-Ransom.Win32.Wanna.c;

Trojan-Ransom.Win32.Wanna.d;

Trojan-Ransom.Win32.Wanna.f;

Trojan-Ransom.Win32.Zapchast.i;

Trojan.Win64.EquationDrug.gen và Trojan.Win32.Generic.

Các phần mở rộng mà mã độc nhắm tới để mã hóa gồm các nhóm định dạng sau:

1. Các phần mở rộng tập tin văn phòng thông thường được sử dụng (.ppt, .doc, .docx, .xlsx, .sxi).

2. Các định dạng văn phòng ít phổ biến và đặc thù của quốc gia (.sxw, .odt, .hwp).

3. Lưu trữ, tập tin phương tiện (.zip, .rar, .tar, .bz2, .mp4, .mkv)

4. Email và cơ sở dữ liệu email (.eml, .msg, .ost, .pst, .edb).

5. Các tập tin cơ sở dữ liệu (.sql, .accdb, .mdb, .dbf, .odb, .myd).

6. Mã nguồn và tập tin dự án của nhà phát triển (.php, .java, .cpp, .pas, .asm).

7. Khóa và chứng chỉ mã hóa (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

8. Các tác giả thiết kế đồ hoạ, tác giả và nhiếp ảnh gia (.vsd, .odg, .raw, .nf, .svg, .psd).

9. Tập tin máy ảo (.vmx, .vmdk, .vdi).

Nếu lỡ như đã bị lây nhiễm bởi mã độc WannaCry, người dùng nên theo dõi trang web dự án No More Ransom – www.nomoreransom.org – đây là dự án liên minh giữa các cơ quan chức năng và nhiều hãng bảo mật danh tiếng thế giới tham gia như Kaspersky Lab, Intel Security… tham gia. Một khi tìm ra các công cụ giải mã cho một chủng loại mã độc tống tiền nào, các chuyên gia sẽ nhanh chóng chia sẻ trên trang web này để nạn nhân có thể giải cứu tập tin của mình miễn phí.

Cách phòng chống mã độc tống tiền WannaCry

- Đảm bảo tất cả máy tính đều được cài đặt phần mềm bảo mật và bật các tính năng chống phần mềm tống tiền (ransomware), luôn cập nhật dữ liệu bảo vệ mới nhất cho phần mềm.

- Cài đặt bản vá lỗi chính thức MS17-010 từ Microsoft để vá lỗ hổng SMB Sever bị khai thác trong đợt tấn công này.

- Người dùng Windows XP (đã bị khai tử từ năm 2014) và Windows Server 2003 có thể tải bản vá lỗi bảo mật bằng cách truy cập vào địa chỉ sau: https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/

- Nhanh chóng quét hệ thống (Critical Area Scan) trong các phần mềm Kaspersky Lab để phát hiện các lây nhiễm nhanh nhất (nếu không các lây nhiễm có thể được phát hiện tự động nhưng chỉ sau 24 giờ)

- Nếu phát hiện có tấn công từ phần mềm độc hại như tên gọi MEM: Trojan.Win64.EquationDrug.gen thì cần reboot lại hệ thống.

- Thường xuyên sao lưu dữ liệu vào các nơi lưu trữ không kết nối Internet như ổ cứng di động, USB hay các công cụ lưu trữ khác.

Cách thức và quy mô tấn công của WannaCry

Phân tích của Kaspersky Lab cho thấy cuộc tấn công, được gọi là “WannaCry”, được bắt đầu thông qua việc triển khai mã từ xa SMBv2 trong Microsoft Windows. Khai thác này (có tên mã là “EternalBlue”) đã được làm sẵn trên internet thông qua Shadowbrokers dump vào ngày 14 tháng 4 năm 2017 và được vá bởi Microsoft vào ngày 14 tháng 3. Thật không may, có vẻ như nhiều tổ chức và người dùng chưa cài đặt bản vá này.

Điều đáng lo ngại là không những các máy tính Windows chưa được vá đang phơi bày các dịch vụ SMB của họ có thể bị tấn công từ xa bằng khai thác “EternalBlue” và bị lây nhiễm bởi WannaCry, mà kể cả các máy tính không tồn tại lỗ hổng vẫn có khả năng bị hạ gục dễ dàng. Tuy nhiên, lỗ hổng này được xem là yếu tố chính gây ra sự bùng nổ của WannaCry.

Top 20 quốc gia bị ảnh hưởng nhiều nhất bao gồm: Nga Ukraine, Ấn Độ, Đài Loan, Tajkistan, Kazakhstan, Luxembour, Trung Quốc, Romania, Việt Nam v.v Những ghi nhận này có thể bị hạn chế và có thể chưa thể hiện được bức tranh toàn cảnh, số lượng thực tế có thể cao hơn.

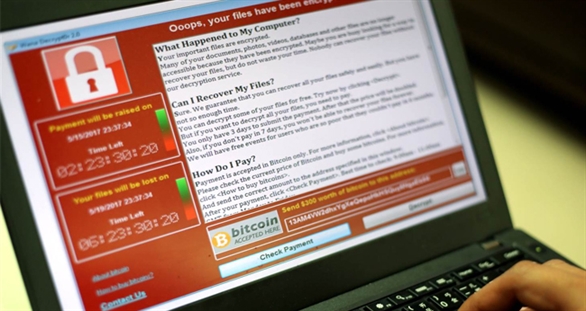

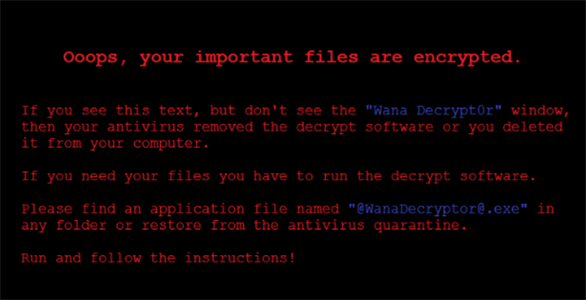

Lưu ý rằng “số tiền cần thanh toán sẽ được tăng lên” sau một lần đếm ngược cụ thể, cùng với màn hình hiển thị khác làm tăng mức độ khẩn cấp để trả tiền, đe dọa rằng người dùng sẽ hoàn toàn mất tập tin của họ sau khoảng thời gian đã thông báo. Không phải tất cả ransomware đều cung cấp bộ đếm thời gian này như WannaCry.

Để đảm bảo rằng người dùng không bỏ lỡ cảnh báo, công cụ sẽ thay đổi hình nền của người dùng bằng các hướng dẫn về cách tìm bộ giải mã.

Để sử dụng cách thanh toán bằng bitcoin, phần mềm độc hại hướng tới một trang có mã QR ở btcfrog, liên kết với một ví bitcoin chính 13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94. Siêu dữ liệu hình ảnh không cung cấp bất kỳ thông tin bổ sung nào.

Những người thiết kế WannaCry đã chuẩn bị sẵn phần “Hỏi – Đáp” bằng các ngôn ngữ khác nhau, bao gồm tiếng Việt, Tiếng Trung Quốc, Đan Mạch, Hà Lan, Tiếng Anh, Philippin, Tiếng Pháp, Tiếng Nhật v.v. Những “Hỏi – Đáp” này dạng như: Tôi có thể phục hồi các tập tin của mình không? Tôi trả tiền như thế nào? Làm sao để liên hệ? v.v

.jpg)

.jpg)