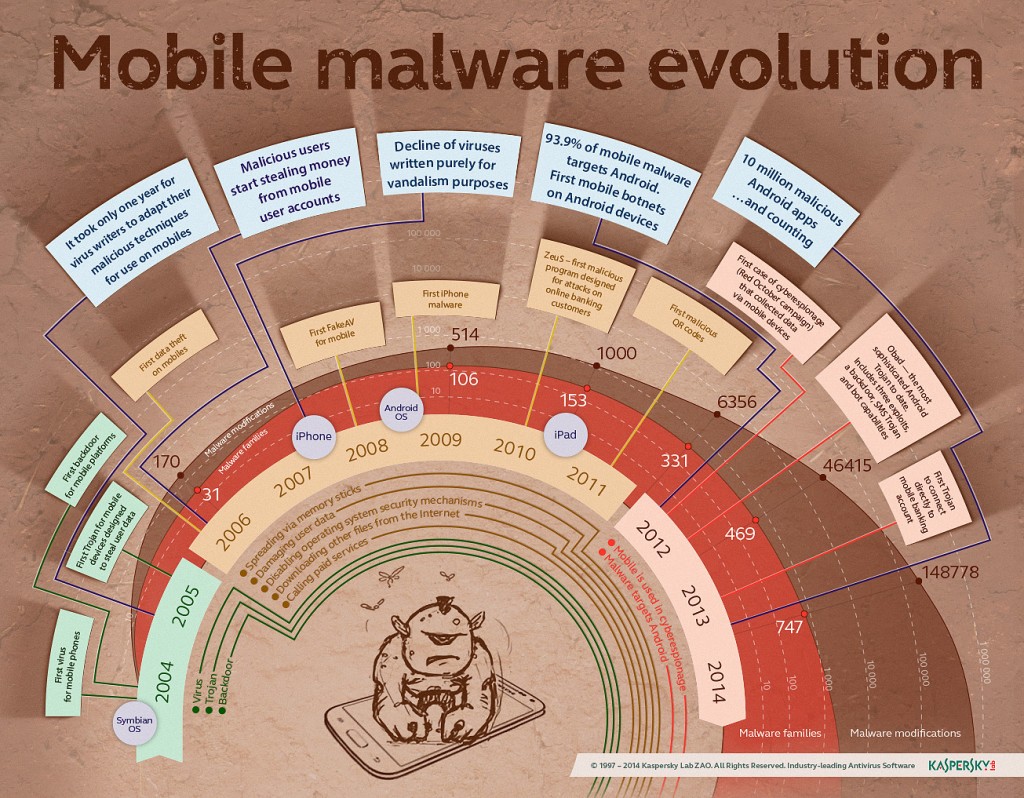

Các chuyên gia Kaspersky Lab đã công bố kết quả nghiên cứu về Các mối đe dọa, mã độc trên di động năm 2013.

Những con số ấn tượng

- Gần 145.000 chương trình độc hại mới được phát hiện trong năm 2013, gấp 3 lần con số của năm 2012 là 40.059 mẫu. Tính đến tháng 1/2014, bộ tập hợp mã độc của Kaspersky Lab đã có 190.000 mẫu mã độc di động.

- 98,1% các mẫu mã độc di động được phát hiện trong năm 2013 tấn công vào thiết bị Android.

- Xấp xỉ 4 triệu ứng dụng độc hại được tội phạm mạng sử dụng để phát tán mã độc trên các thiết bị Android. Tổng cộng 10 triệu ứng dụng Android độc hại đã được phát hiện trong hai năm 2012 và 2013.

- 5 quốc gia có số lượng người dùng bị tấn công nhiều nhất là: Nga (40%), Ấn Độ (8%), Việt Nam (4%), Ukraine (4%) và Anh Quốc (3%).

Mục tiêu chính của mã độc di động năm 2013 là TIỀN

- Số lượng biến thể mã độc được thiết kế để lừa đảo, số lượng trộm thông tin thẻ ngân hàng và tiền từ tài khoản ngân hàng tăng gấp 20.

- 2.500 lây nhiễm được thực hiện bởi các Trojan ngân hàng đã bị chặn đứng.

Các Trojan ngân hàng là mã độc di động nguy hiểm nhất đối với người dùng hiện nay. Một vài Trojan đã được phát hiện trong năm 2013 hướng tới việc trộm tiền từ tài khoản ngân hàng hơn là từ tài khoản di động của nạn nhân, và xu hướng này đã dẫn đến những mất mát lớn cho người dùng toàn cầu.

Các lỗ hổng trong cấu trúc hệ điều hành Android và số lượng người dùng không ngừng gia tăng là một yếu tố quan trọng giải thích vì sao các Trojan ngân hàng cho Android chiếm đa số trong năm 2013. Đầu năm 2013 ghi nhận 67 Trojan ngân hàng, nhưng đến cuối năm con số là 1.321 mẫu trong bộ tập hợp của Kaspersky Lab.

Victor Chebeshev, Chuyên gia phân tích virus, Kaspersky Lab, nhận xét rằng: “Ngày nay, đa phần Trojan ngân hàng tấn công vào người dùng tại Nga và cộng đồng các quốc gia độc lập. Tuy nhiên tình hình này sẽ không kéo dài lâu nữa, bọn tội phạm sẽ tiếp tục khai thác tài khoản ngân hàng, do đó sự hoạt động của Trojan ngân hàng trên di động sẽ trở nên mạnh mẽ ở các quốc gia khác trong năm 2014. Chúng ta đều biết đến Perkel, một Trojan Android đã tấn công các khách hàng của nhiều ngân hàng lớn tại Châu Âu, cũng như phần mềm độc hại từ Hàn Quốc là Wroba khá đình đám.”

Con đường tinh vi dẫn đến túi tiền của bạn

- Tội phạm đang đẩy mạnh sử dụng cách tạo ra những đoạn mã hết sức phức tạp để gây khó khăn cho việc phân tích (obfuscation). Các đoạn mã càng phức tạp bao nhiêu, thời gian tìm ra giải pháp chống lại mã độc càng lâu bấy nhiêu và càng nhiều tiền sẽ bị lấy cắp.

- Phương pháp dùng để lây nhiễm một thiết bị di động bao gồm cả việc xâm nhập các trang hợp pháp và phát tán mã độc thông qua các cửa hàng ứng dụng mới cũng như các mạng ma (bot) (các máy ma thường tự hoạt động bằng cách gửi đi những tin nhắn văn bản có chứa các liên kết độc hại đến các số điện thoại trong danh bạ điện thoại của nạn nhân).

- Các lỗ hổng Android được tội phạm mạng dùng để tăng cường quyền của các ứng dụng độc hại, qua đó mở rộng khả năng của chúng và làm cho chúng trở nên rất khó loại bỏ. Để qua mặt bước kiểm tra toàn bộ mã khi cài đặt một ứng dụng mới, lỗ hổng Master key sẽ được sử dụng. Cách duy nhất để loại trừ các lỗ hổng trên Android là cập nhật hệ điều hành từ nhà sản xuất. Nhưng nếu một mẫu điện thoại hay máy tính bảng được bán vào nhiều năm trước, thì chúng hầu như sẽ không được hỗ trợ bởi nhà sản xuất nữa. Và khi đó các gói cập nhật lỗ hổng sẽ không được cung cấp cho người dùng. Trong trường hợp này, chỉ còn lại một giải pháp là sử dụng phần mềm bảo mật dành cho di động.

-

.jpg)

.jpg)